Le Concept De Base De L'information De Sécurité De La CIA Triangle Illustré Par Un Expert En Informatique Sur Le Bleu Banque D'Images et Photos Libres De Droits. Image 58502620

Un jeune nigérian pirate le système informatique de la CIA et du FBI - Actualités technologiques et startup au Sénégal et en Afrique

C.I.A. Informatique - INFORMATIQUE: ENTRETIEN ET RÉPARATION D'ORDINATEURS, Ath - C I A Informatique à Ath - TÉL: 068287... - BE100197089 - Local Infobel.BE

WikiLeaks livre un code source utilisé par la CIA pour dissimuler ses malwares - Le Monde Informatique

Le Concept De Base De L'information De Sécurité De La CIA Triangle Illustré Par Un Expert En Informatique Sur Fond Bleu De Flux Numérique Banque D'Images et Photos Libres De Droits. Image

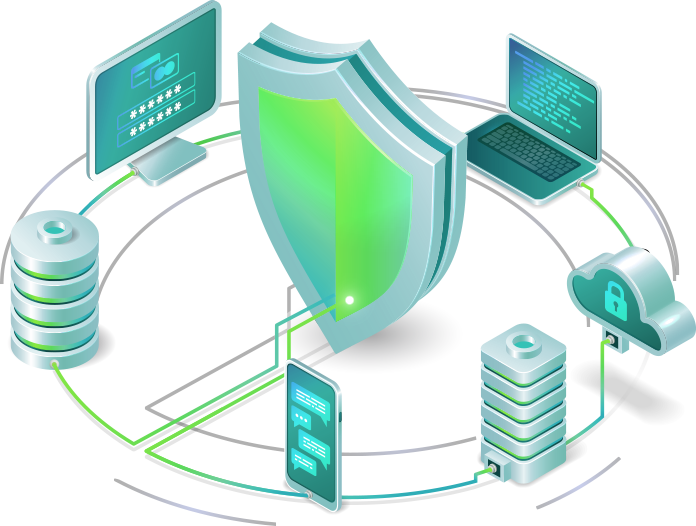

Garantissez la confidentialité, l'intégrité et la disponibilité des données d'entreprise dans une main-d'œuvre répartie – Mobile Device Manager Plus de ManageEngine