Top : +71 Meilleures idées de nom d'entreprise de réparation d'ordinateurs - The Money - Média #1 Business, Finances & Argent

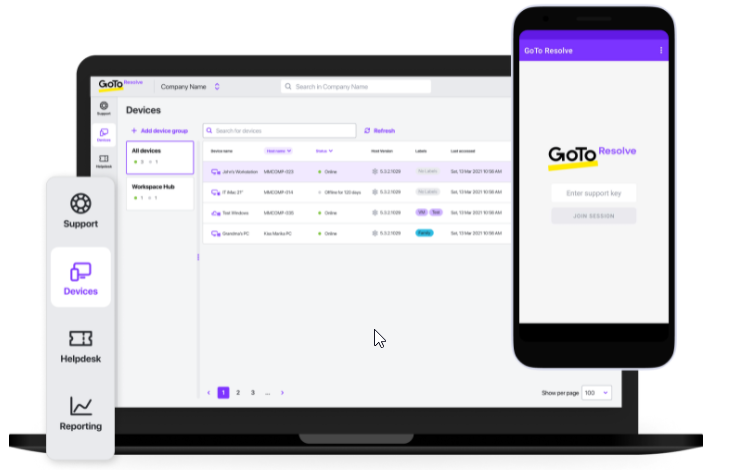

Nouveau nom LogMeIn (GoTo) et lancement d'un produit d'assistance informatique à distance - ITdaily.

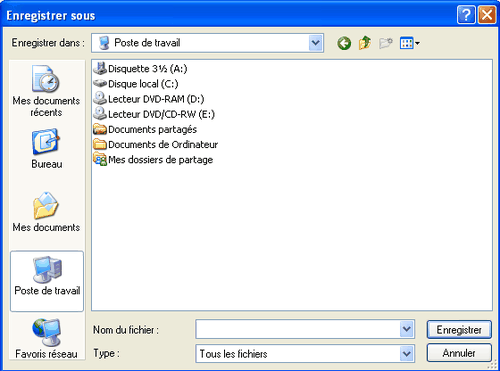

système d'authentification des utilisateurs avec nom d'utilisateur et mot de passe, concept de cybersécurité, sécurité et cryptage des informations, accès Internet sécurisé, technologie et cybernétique. système de sécurité informatique. 19092290 Photo de

Top : +149 Meilleurs noms d'entreprises de dépannage informatique - The Money - Média #1 Business, Finances & Argent

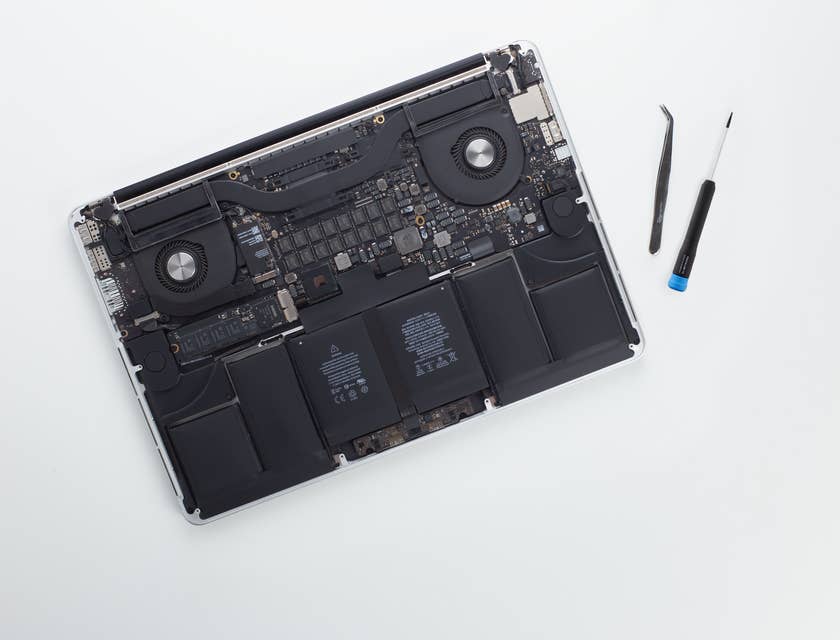

Trouver un fournisseur de matériel informatique pour l'achat de PC à Chambéry 73 en Savoie - Edeal IT

Logo Initial Nom De La Société Informatique Couleur Orange Et Vert Swoosh Design, Isolé Sur Fond Sombre. Logo Vectoriel Pour L'identité De L'entreprise Et De L'entreprise. Clip Art Libres De Droits, Svg,