Module : Technologies des serveurs réseaux : Les technologies de sécurité Présenter par : Mounir GRARI. - ppt video online télécharger

Sec301 - P01 - Securite Et Informatique-Kombate Yendoube | PDF | Attaque par déni de service | Sécurité des systèmes d'information

MAC Flooding attack Qu'est-ce que c'est, à quoi ça sert et comment l'atténuer complètement? - Informatique Mania

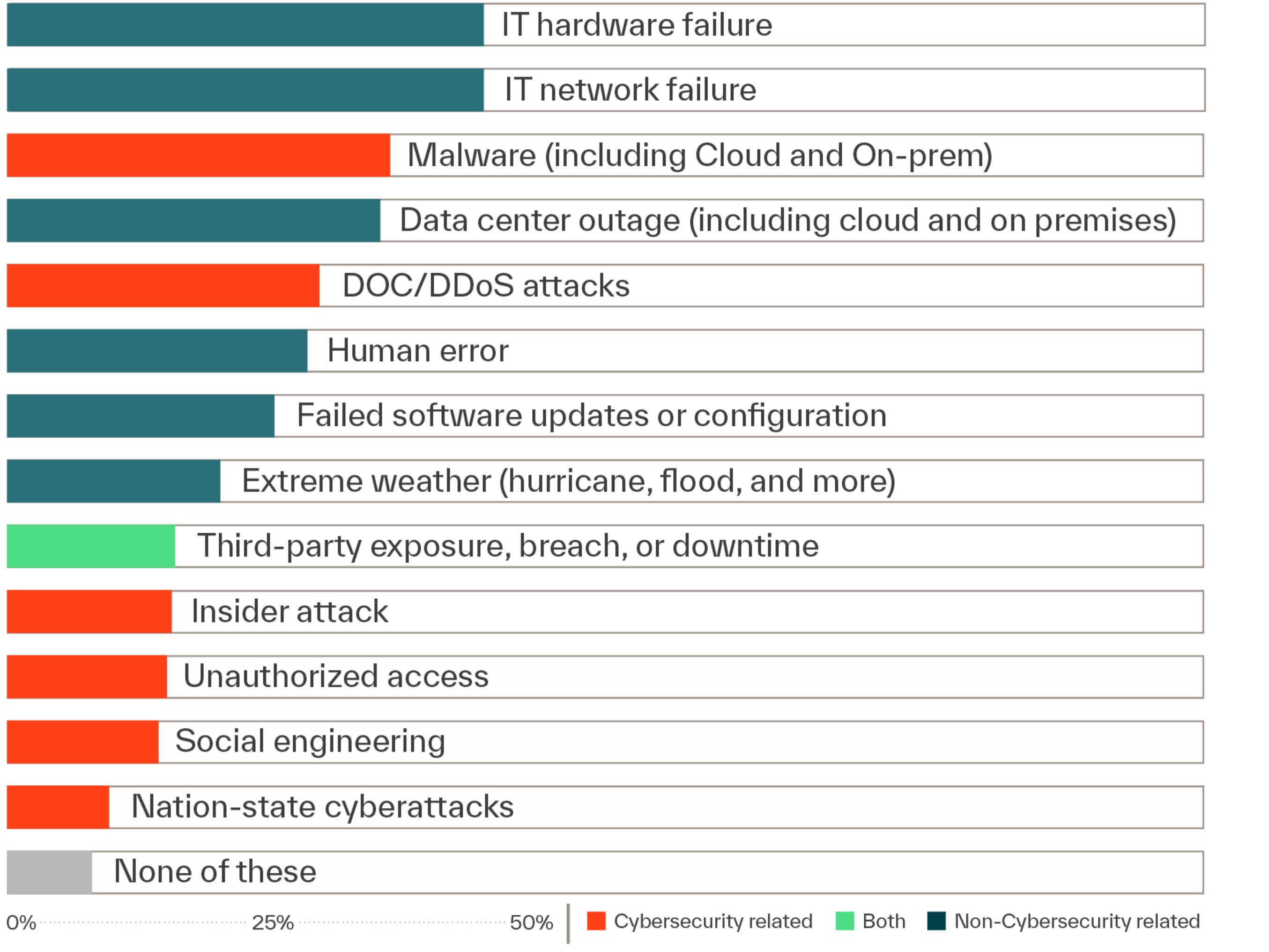

Résultats de l'enquête : Ce que les décideurs informatiques disent de l'état des risques informatiques

Système d'incendie à inondation totale HFC227ea activé par une électrovanne avec des fabricants et des fournisseurs de systèmes de contrôle - China Factory - PRI-SAFETY