Les e-mails sont de plus en plus exploités par les hackers pour mener leur cyberattaque | Les actualités du Freelance

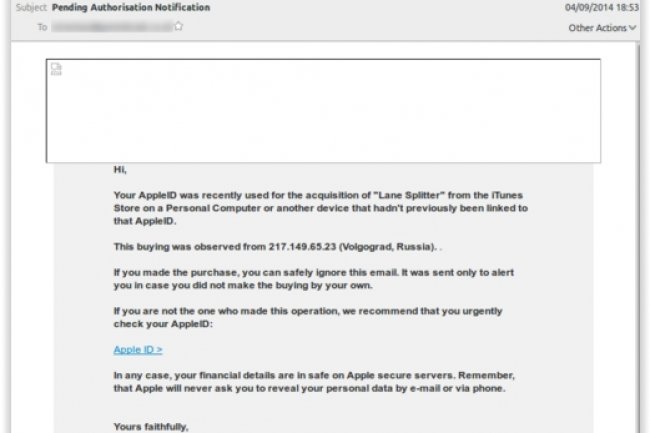

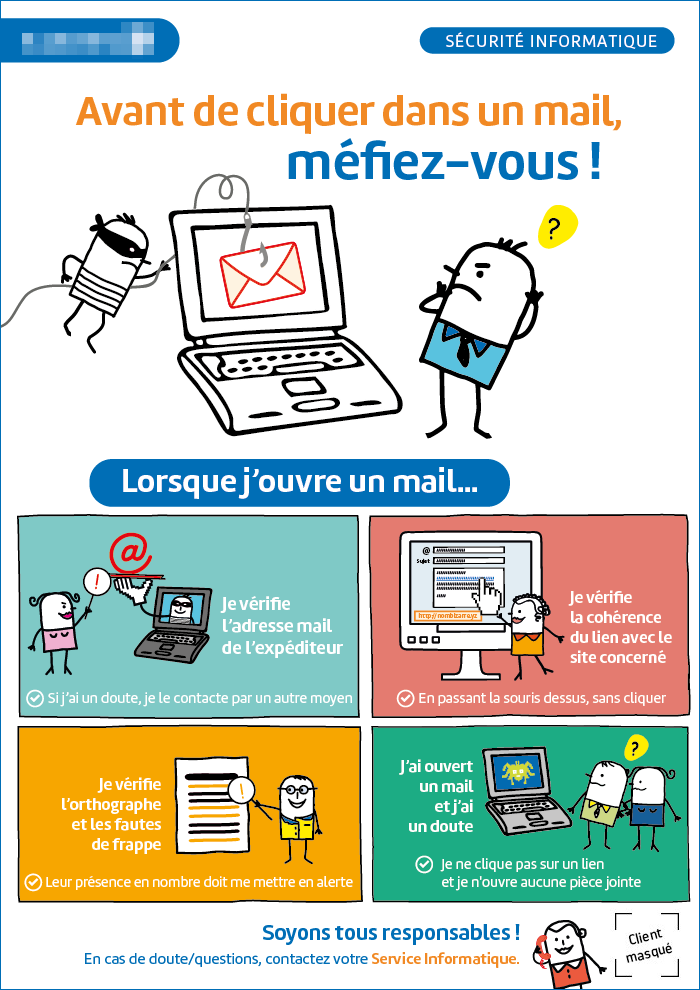

2 infographies Sécurité Informatique : "Comment choisir votre mot de passe ?" et "Phishing : avant de cliquer dans un mail, méfiez-vous !" - Marie-Graphiste - DA Paris / Orléans

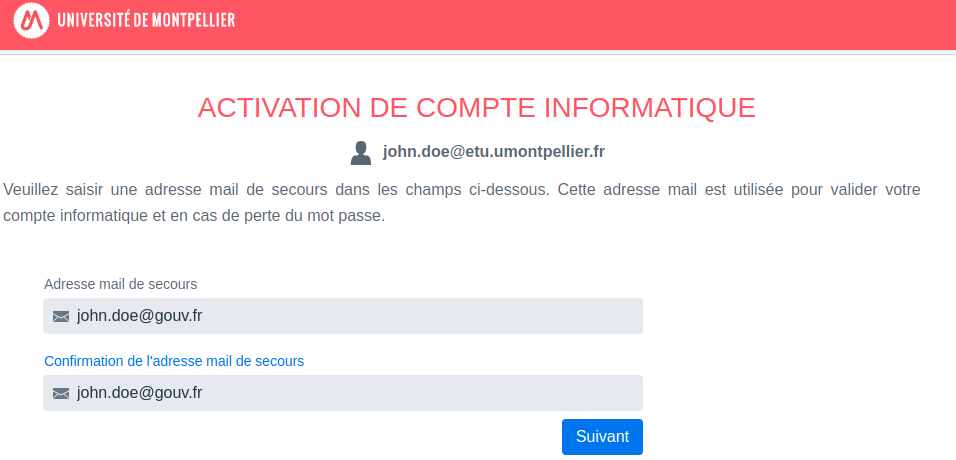

Saisie De Nouveaux Titres D'e-mail Conception Rédaction D'articles Internet Idées Création D'un Environnement Informatique Sécuris Image stock - Image du connexion, réussite: 221126025