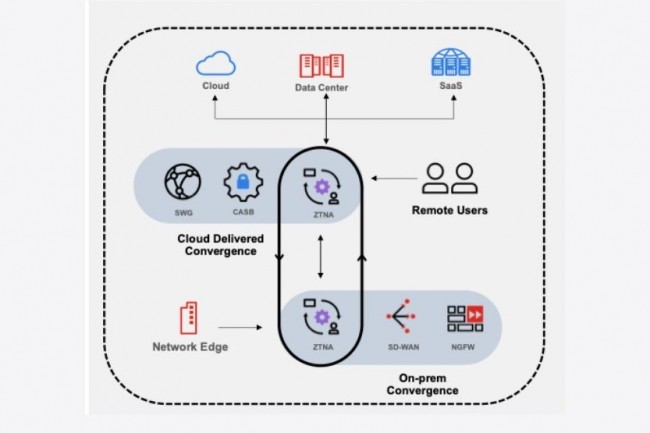

theNET | Qu'est-ce qui rend le modèle Zero Trust indispensable à tout écosystème informatique sécurisé ? | Cloudflare

Programme de piratage avec code binaire.Animation.Détection de virus dans un système informatique avec code binaire.Nombreuses combinaisons lumineuses de zéro et un.Lecture Photo Stock - Alamy

Sécurité informatique : le concept de "confiance zéro" est-il garant d'un risque zéro ? | La Gazette Normandie

Moi, l'informatique, c'est zéro » : au guichet de France services, des démarches administratives à visage humain

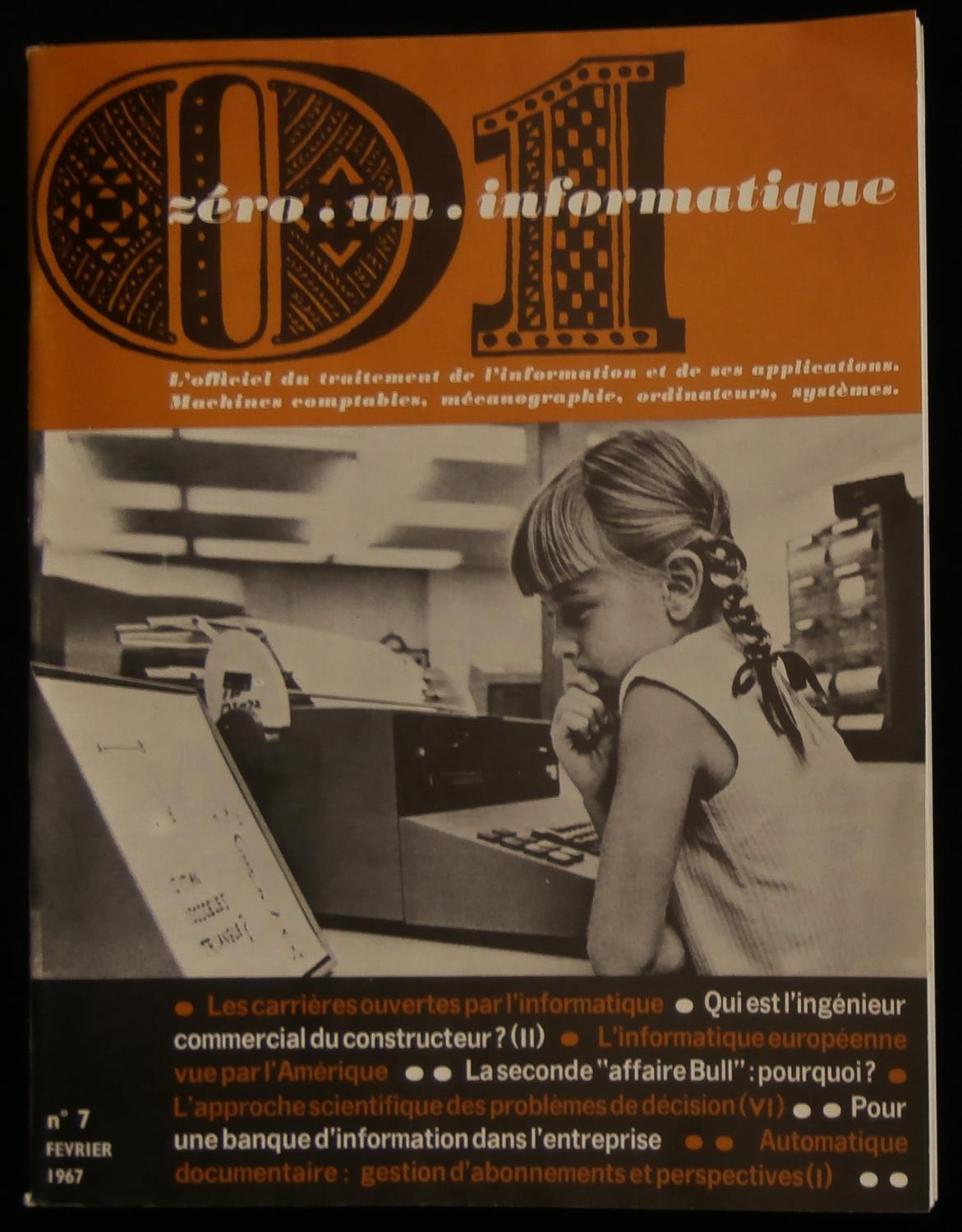

01 INFORMATIQUE ( zéro . un . informatique ) . par REFREGIER Maurice / BOUTEL Jean / SOLLIN G. / SIMERAY J.-P. / EUGENE J. | Librairie Franck LAUNAI

01 INFORMATIQUE ( zéro . un . informatique ) . par REFREGIER Maurice / DEWEZE André / COURGEON Yves / EUGENE J. | Librairie Franck LAUNAI

Un certificat de compétence dans le zero trust lancé par la Cloud Security Alliance - Le Monde Informatique